ZTNA 2.0 de Palo Alto Networks

¡No se arriesgue! Implemente la solución de ZTNA de Palo Alto Networks hoy y proteja su empresa.

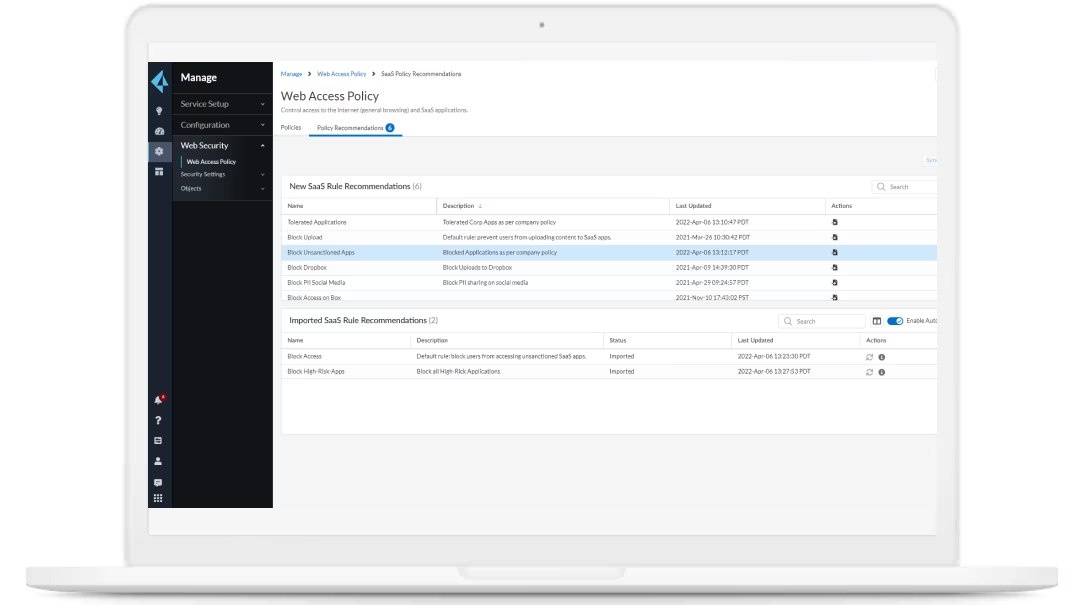

Con nuestra solución ZTNA 2.0, puede garantizar que solo los usuarios y dispositivos autorizados tengan acceso a los recursos de su red. Al implementar una política de seguridad de confianza cero, puede limitar el acceso a su red y reducir el riesgo de amenazas cibernéticas.

Nuestros clientes han experimentado una mejora significativa en su seguridad cibernética desde la implementación de nuestra solución ZTNA. Con nuestra solución, han reducido el riesgo de amenazas cibernéticas y han mejorado la eficiencia y la productividad de su empresa.

Acceso de Privilegios Mínimos Real

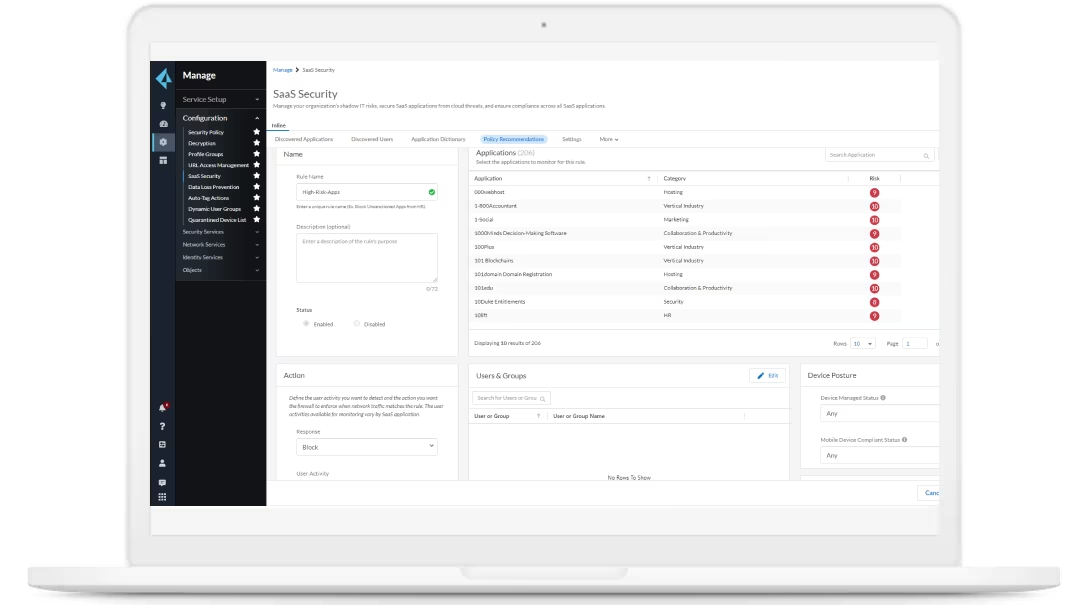

Reduce de forma significativa la superficie de ataque.

Conecta de manera segura a todos los usuarios y las aplicaciones con controles de acceso detallados. Al utiliza la tecnología App-ID™ patentada, es posible controlar el acceso a niveles de aplicación y subaplicación de forma precisa, incluidas las descargas o cargas.

Verificación de la confianza e Inspección de la seguridad continua

"Ya no más “permitir e ignorar"

Una vez que se otorga el acceso a una aplicación, la confianza se monitorea de forma continua para identificar cambios en la postura del dispositivo, el comportamiento del usuario o de la aplicación y mucho más. Así se aprovechan las tecnologías App-ID, User-ID™ y Device-ID™ patentadas.

Contenido

¿Qué es ZTNA?

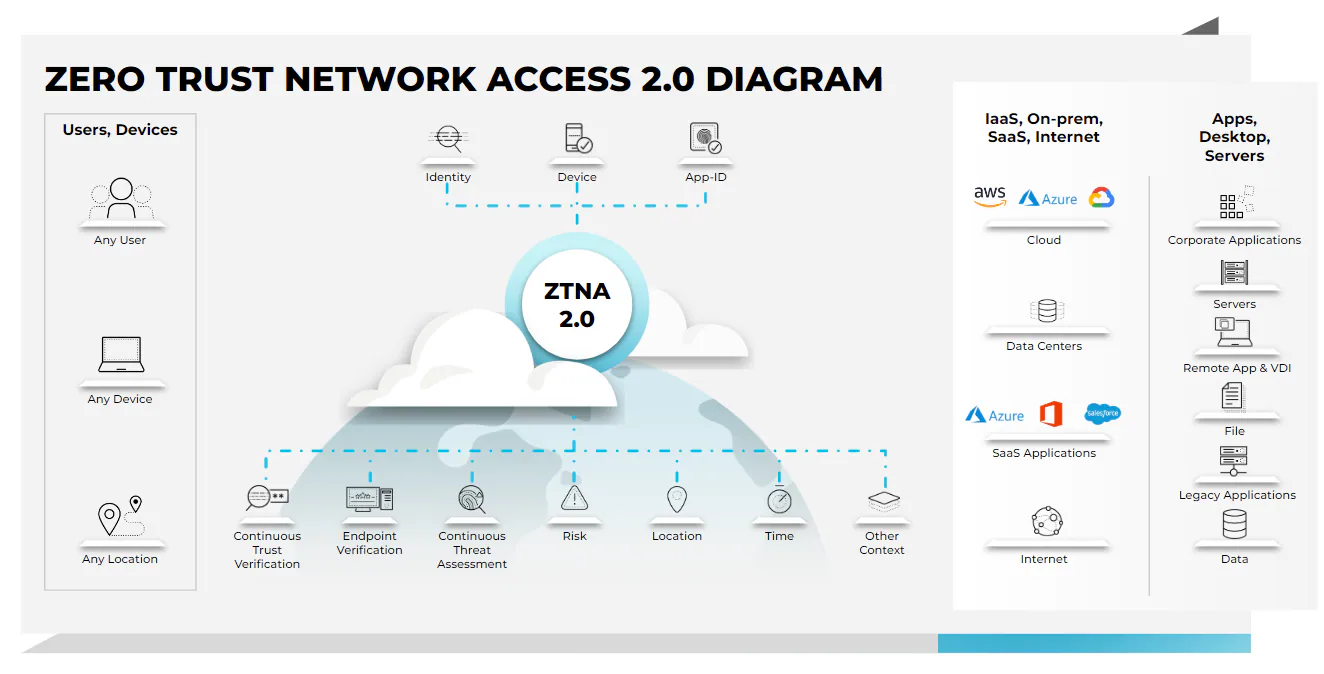

ZTNA (Zero Trust Network Access) es una solución de seguridad que permite a las empresas proteger sus redes de manera más eficiente y confiable. Con esta solución, se establece un modelo de confianza cero (zero trust) que requiere la autenticación y autorización de cada usuario y dispositivo que intenta acceder a la red. Esto significa que la red solo permite el acceso a los usuarios y dispositivos que están debidamente autorizados y validados.

¿Por qué es importante ZTNA?

ZTNA es importante porque proporciona una capa adicional de seguridad a la red de la empresa. En un mundo cada vez más conectado y digital, la seguridad de los datos es fundamental. ZTNA permite proteger la información crítica de la empresa de posibles ataques y vulnerabilidades. Además, ZTNA es fácil de implementar y de usar, lo que lo hace una solución ideal para empresas de cualquier tamaño.

¿Cómo funciona ZTNA?

ZTNA utiliza una combinación de tecnologías para autenticar y autorizar a los usuarios y dispositivos que intentan acceder a la red de la empresa. Estas tecnologías incluyen la autenticación multifactor (MFA), el control de acceso basado en roles (RBAC), el cifrado de extremo a extremo y la segmentación de red. Todo esto garantiza que solo los usuarios y dispositivos autorizados puedan acceder a la red, lo que reduce el riesgo de ataques y vulnerabilidades.

Testimonios

Dah Chong Hong

Retail

Elegimos Palo Alto Networks porque confiábamos por completo en la capacidad de sus productos para unificar nuestra infraestructura de seguridad de red, y sabíamos que tienen un excelente servicio posventa.

Nesine.com

Medios y Entretenimiento

Gracias a Palo Alto Networks, podemos observar todo nuestro tráfico. Ahora vemos detalles que antes no eran posibles y ahora estamos tomando medidas para evitarlos.

City of Mesa

Gobierno

Palo Alto Networks nos proporciona capacidades en una sola plataforma. Es lo mejor de ambos mundos, ya que tenemos la flexibilidad para segmentar y proteger el tráfico donde sea necesario, sin tener que comprar equipos adicionales.

Contáctenos

Un asesor se comunicará a la brevedad.

Un asesor se comunicará a la brevedad.